SAP® Sicherheit

Steigern Sie mit uns die Sicherheit in Ihrer SAP® Umgebung

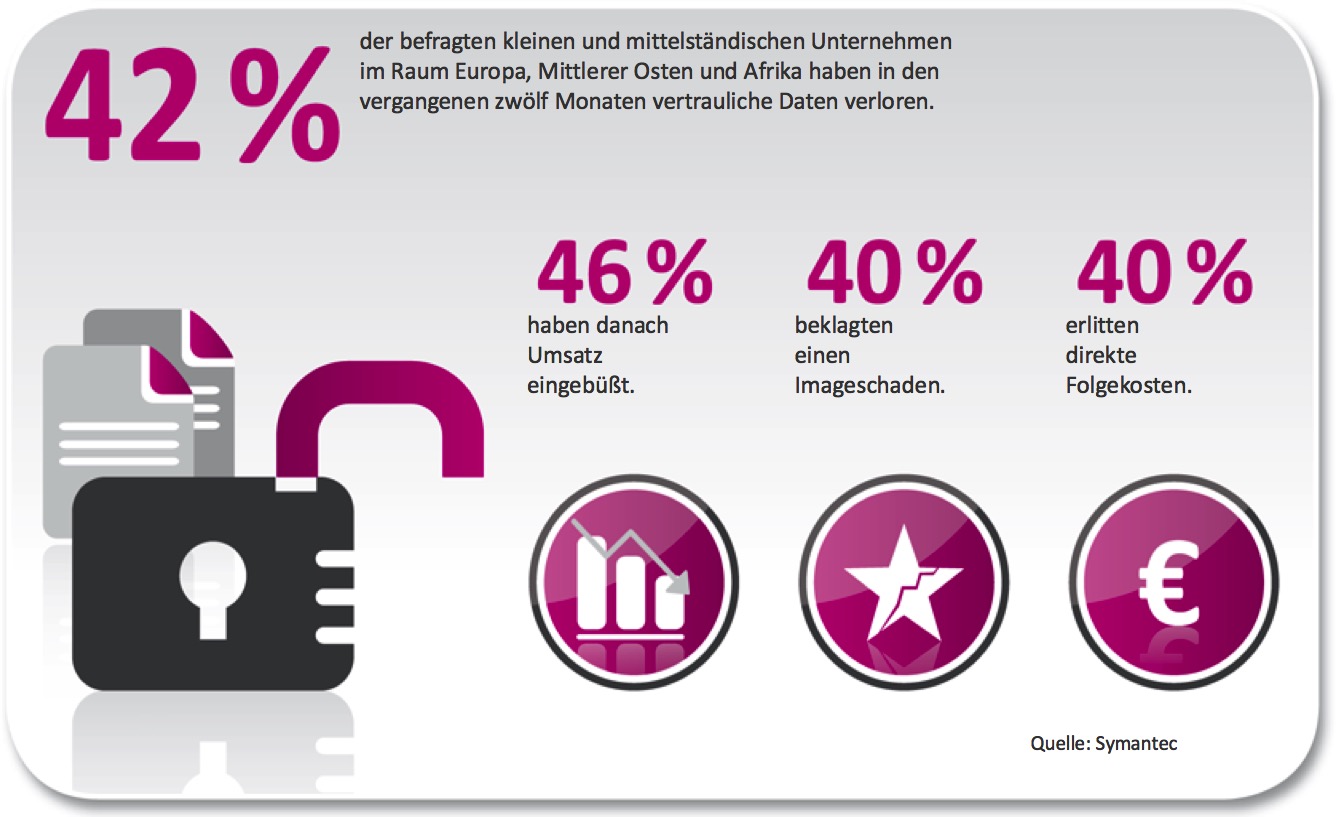

Moderne SAP® Infrastrukturen werden immer komplexer und bieten dadurch eine breite Angriffsfläche für unberechtigte Zugriffe. Der Missbrauch von unternehmenskritischen Daten findet auf den unterschiedlichsten Ebenen der Infrastruktur statt.

In den letzten Jahren ist die Sensibilität in Bezug auf die Sicherheit von SAP® Systemen stark gestiegen.

Denn schon durch kleine Sicherheitslücken können enorme Risiken entstehen. Ein mangelndes Sicherheitsbewusstsein, unklare Zuständigkeiten und ein nicht vorhandener Überblick über den Sicherheitsstatus verschärfen zusätzlich die Gesamtsituation.

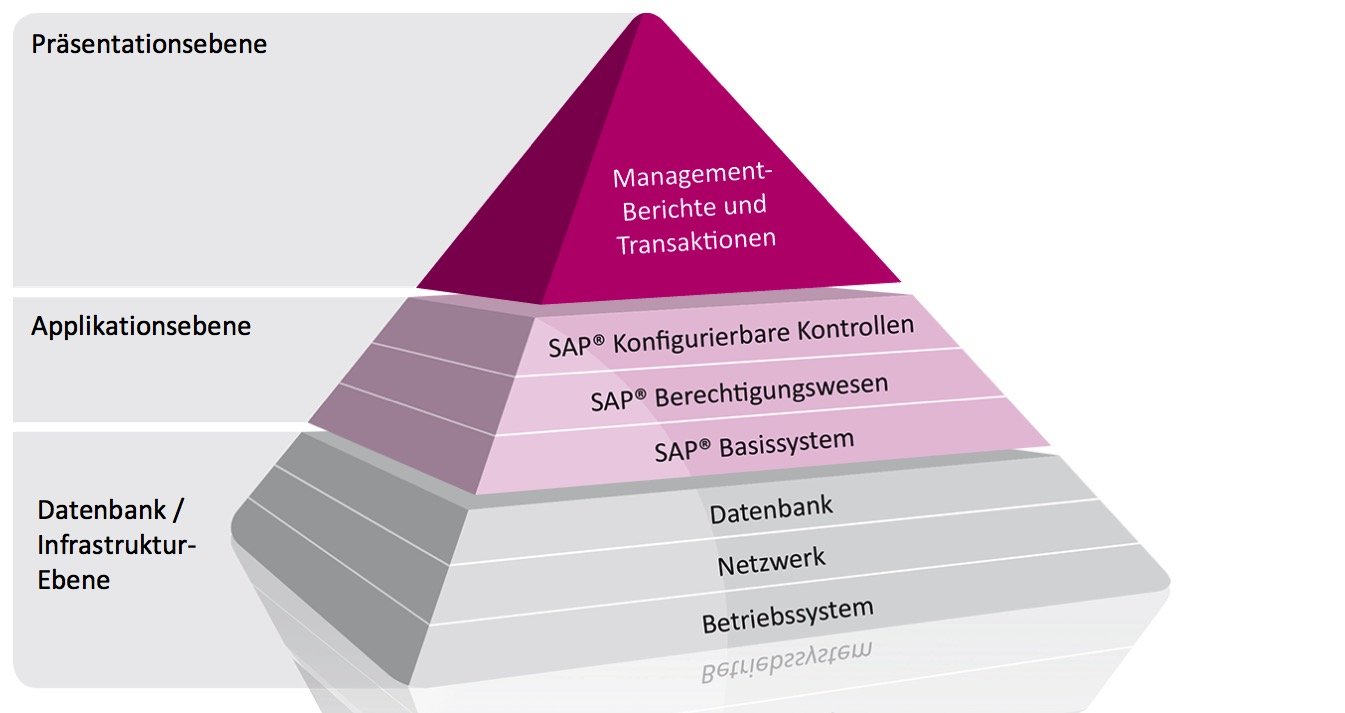

Alle Ebenen müssen betrachtet werden

Eine konsequente Absicherung der SAP® Umgebung erfordert eine ganzheitliche Betrachtung über alle Ebenen.

Umfangreiche Prüfungen

Prüfung Systemumgebung

Unser Prüfumfang umfasst:

- Betriebssysteme

- Datenbanken

- Netzwerkkonfigurationen

- SAP® Instanzen ABAP-, JAVA-Stack und HANA

- SAP® Parameter

- SAP® Mobile

- SAP® BW-Konfiguration

- Grundeinstellungen in den Modulen FI und HR

- Registrierte SAP® Software Change Registration (SSCR)-Objekte

- Reports ohne Berechtigungscheck

- Modifizierte Objekte

- Transporte mit kritischen Inhalten

Auf Basis der Sicherheitsanalyse erarbeiten wir mit Ihnen geeignete Maßnahmen um Ihre SAP® Systeme zu härten und somit Missbrauch zu unterbinden.

Prüfung RFC-Schnittstellen

SAP®-Schnittstellen werden bei der Absicherung von SAP®-Systemen oft nicht berücksichtigt und sind daher ungeschützt ein attraktives Ziel für Hacker. Erfahrungen aus unseren zahlreichen SAP® Security Audits und Penetrationstests gegen SAP®-Systeme zeigen immer wieder, dass in nahezu jedem geprüften System ungeschützte SAP®-Schnittstellen existieren, die Angreifern dann auch den direkten Zugriff auf Ihre SAP®-Systeme ermöglichen können.

Unser Prüfumfang umfasst:

- Analyse von ein- und ausgehenden RFC Verbindungen

- Analyse von ein- und ausgehenden HTTP Verbindungen

- Analyse von Datenbankverbindungen

- Analyse von Vertrauensbeziehungen

- Auswertung von Systemtraces

- Generierung passender RFC Rollen auf Knopfdruck

- Unterstützung für die SAP® Gateway Absicherung

Auf Basis der Sicherheitsanalyse erarbeiten wir mit Ihnen geeignete Maßnahmen, um Ihre SAP® Schnittstellen zu härten und somit Missbrauch zu unterbinden.

Prüfung Berechtigungen

Unser Prüfumfang umfasst:

- Analyse auf Einhaltung von rechtlichen Regelungen

- Analyse auf Einhaltung von Unternehmensregelungen

- Analyse auf Einhaltung der SOX-Compliance (Sarbanes-Oxley Act)

- Analyse von Konflikten (Segregation of Duties)

Von der Analyse bis zur optimalen Systemabsicherung

Analyse

- Analyse der Systemumgebung

- Analyse der RFC-Schnittstellen

- Analyse der Berechtigungen

Umsetzung

- Erstellung Maßnahmenkatalog

- Definition Sicherheitskonzept

- Auswahl der passenden Softwarelösungen

- Einführung der Softwarelösungen

- Durchführung Systemhärtung

- Redesign Berechtigungskonzept

Optimierung

- Durchführung Schulungsmaßnahmen

- Optimierung der Sicherheitsprozesse

- Aufbau internes Kontrollsystem

Kontakt

Der direkte Draht zu unseren Spezialisten

Sie haben Fragen zu unseren Beratungsleistungen und Services oder benötigen unseren Support?

Wir sind jederzeit für Sie da.